Три пласта безопасности. Репортаж с MERLION IT Summit 2021

Физическая безопасность

Современное облачное решение для обеспечения физической безопасности представила на мероприятии компания Hikvision. Подробно о нем мы писали в материале «Управление облаками и из облаков». Ценность облачного подхода к безопасности основана, прежде всего, на сокращении капитальных расходов и удобстве эксплуатации. При использовании объектовой системы управления контентом CMS (Content Management System) основные затраты приходятся на обслуживание, ремонт и модернизацию систем хранения и блоков питания, пополнение запасов ЗИП. В случае применения облачной CMS затраты на поддержание системы значительно ниже.

Преимущества услуги видеонаблюдения, предоставляемой в формате сервиса (VSaaS), заключаются в гибком масштабировании системы, низкой стоимости и простоте обслуживания, а также легкости внедрения и возможности удаленного мониторинга.

Безопасность ИТ-инфраструктуры

С изменением моделей ведения бизнеса и появлением новых типов киберугроз защита ИТ-инфраструктуры предприятий становится сложнее. В недавнем отчете Gartner отмечается, что большинство опрошенных компаний уже осознают проблемы с кибербезопасностью IoT, а 20% уже столкнулись с ней.

Марат Нуриев, менеджер по развитию бизнеса решений «Лаборатории Касперского» на базе KasperskyOS

«Основные проблемы безопасности IoT практически невозможно решить традиционными способами: уязвимости в ПО будут всегда, программисты совершают ошибки в коде, используют open source библиотеки. Уязвимости присутствуют и в операционных системах общего назначения, как Linux. Не прорабатывается архитектура безопасности при создании решений для IoT – это не является приоритетом для разработчиков. Поэтому мы решили подойти к обеспечению безопасности в этой сфере с другой стороны. Поскольку выпустить антивирус на каждое устройство Интернета вещей практически невозможно, мы предлагаем рынку новую концепцию – создание кибериммунных систем. Мы создаем такую систему, в которой подавляющее число кибератак будут просто неэффективны, то есть не будут затрагивать его жизненно важных функций», – поясняет менеджер по развитию бизнеса решений «Лаборатории Касперского» на базе KasperskyOS Марат Нуриев.

Выступление директора департамента информационной безопасности Банка МКБ Вячеслава Касимова на саммите было посвящено защите web-приложений. Актуальность этой темы обусловлена несколькими факторами. Так, если web-приложение расположено не на стороннем хостинге, а в инфраструктуре организации, оно становится потенциальной лазейкой для проникновения злоумышленников. Наличие в приложении баз данных клиентов, контрагентов, персонала – создает риск хищения этой базы. Транзакции и операции в приложении могут быть инициированы нелегитимными пользователями и повлечь за собой кражу полномочий (credentials), логинов-паролей, фишинг. Кроме того, организации необходимо сохранять постоянную доступность критичных web-приложений для конечных пользователей.

Спикер привел несколько примеров действий злоумышленников. Так, в феврале-марте 2021 хакеры использовали уязвимость «нулевого дня» в Outlook Web Access для компрометации сотни тысяч серверов. В случае удачной атаки промышленный сервер становится хостом, с помощью которого хакеры могут закрепиться в инфраструктуре организаций. Популярен также сценарий, когда онлайн-казино пытаются использовать платежные банковские шлюзы. Для банка это чревато штрафами со стороны международных платежных систем и даже отзывом лицензии со стороны ЦБ.

Вячеслав Касимов. директор департамента информационной безопасности Банка МКБ

«В подходах к защите web-приложений «серебряной пули» нет и не будет. Но есть несколько разнородных пунктов, которым необходимо следовать. Не все из них относятся к классическому пониманию ИБ, но они применимы при одном простом условии: всем этим действительно нужно заниматься», – уточнил Вячеслав Касимов. Концепция защиты в этом случае включает шесть направлений: Security by Design (обеспечение безопасности на всех этапах производственного процесса, тесное взаимодействие с аналитиками в бизнес-подразделениях, операционные контроли), Security by Default («защита по умолчанию», априори защищенная архитектура, стандарты безопасности), SSDLS (набор процессов, включающий тесты приложений на проникновение, анализ конфигураций и внешних зависимостей), Vulnerability Management (управление уязвимостями, приоритизация), сервисы анти-DDoS и антифрод, мониторинг.

Дмитрий Жечков, менеджер VMware по развитию бизнеса сетевых технологий и информационной безопасности

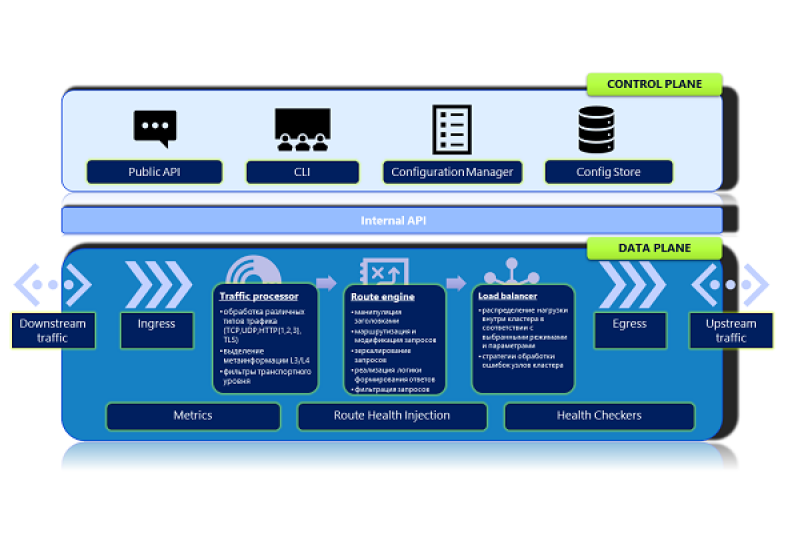

Информационная безопасность виртуального дата-центра – еще одно важнейшее направление для организаций, которые используют облака и виртуализацию в своей инфраструктуре. «Если раньше у организаций был только свой собственный ЦОД с серверами и приложениями, то теперь для хостинга приложений активно используются ресурсы во внешних облаках. Доступ к приложениям мы получаем с совершенно разных устройств и географических локаций, через разные каналы связи. Где бы ни находились сотрудники компании надо обеспечить безопасную и комфортную работу пользователей с приложениями.. Традиционный подход к обеспечению безопасности приложений, основанный на огромном количестве разрозненных и не интегрированных в платформу виртуализации элементов, не эффективен. О чем свидетельствует стабильный рост убытков от взломов при все возрастающих инвестициях в решения по безопасности», – утверждает менеджер VMware по развитию бизнеса сетевых технологий и информационной безопасности Дмитрий Жечков.

VMware предлагает новый подход к защите пользователей и приложений внутри виртуального ЦОД: универсальную цифровую платформу, где средства обеспечения безопасности встроены непосредственно в системный софт, который занимается виртуализацией нагрузок в дата-центре. Цифровая платформа охватывает любое приложение, любое устройство и любое облако. В центре решения – приложения и данные, которые находятся на серверах. Сервера могут быть как внутри корпоративного ЦОД, так и в облаках. Доступ к данным и приложениям пользователи получают с различных устройств через локальную/региональную сеть предприятия или Интернет. По всем элементам цифровой платформы собирается детальная аналитика. Такие решения VMware, как Workspace ONE, Carbon Black, NSX, CloudHealth обеспечивают безопасность и высокое качество пользовательского опыта на всех уровнях цифровой платформы.

Безопасность инженерной инфраструктуры

Реализуя механизмы киберзащиты виртуальных дата-центров, не стоит упускать из виду важные нюансы бесперебойной работы инженерной инфраструктуры физических ЦОД. На фоне взрывного роста объемов цифровых данных в 2020 году рынок дата-центров вырос на 19% и будет продолжать расти в дальнейшем. Этому способствуют высокий спрос на цифровые ресурсы со стороны e-commerce и интернет-банкинга (количество онлайн-платежей в России выросло на 40%, объем продаж в Интернете на 47%), общая тенденция к оцифровке социальной сферы и экономики, активная позиция государства, которое инвестирует в инфраструктуру для оказания услуг населению. Очевидно, что отрасль ЦОД продолжит развиваться, будет расти спрос на цифровые мощности – новые стойки. Продолжается реализация инициативы «Индустрия 4.0», – цифровая перестройка в промышленности, масштабная автоматизация производственных и бизнес-процессов, распространение технологии искусственного интеллекта. В здравоохранении также происходит цифровая трансформация: создание Единого цифрового контура вызывает потребность в новых вычислительных мощностях, а высокоточное медицинское оборудование требует специального подхода к качеству электропитания.

Андрей Маркин, глава российского представительства POWERCOM

Такие данные привел глава российского представительства POWERCOM Андрей Маркин. По его словам, необходимость в повсеместной защите электропитания стала новой реальностью для предприятий. Регулярные сбои приводят не только к финансовым потерям, но и к потере репутации; в здравоохранении – к риску для жизни и здоровья людей; в промышленности – к поломке дорогого оборудования и разрушению производственных линий. Так, компания British Airways в 2017 году понесла убытки около 190 млн долларов после сбоя в компьютерной системе, вызванного неполадками в системе энергоснабжения. Страховкой от таких рисков остается использование системы бесперебойного электроснабжения.

По прогнозам аналитиков, рост мирового рынка ИБП ожидается на 5% ежегодно до 2025 года. При этом опережающие темпы роста будет демонстрировать сегмент модульных масштабируемых и резервируемых систем. Всё это происходит на фоне растущего спроса на нулевое время простоя в различных секторах, повышение экономичности и эффективности ИБП, уменьшение их габаритных размеров, рост КПД. На российском рынке сегмент ИБП за 2020 год немного вырос в штуках и сократился в деньгах. Последние четыре года в стране сохраняется стабильный спрос на ИБП, растет сегмент инфраструктурных решений (heavy). Происходит смещение интереса заказчиков в сторону более мощных и при этом более бюджетных решений.

«Многие годы мы производим надежные ИБП и обладаем компетенциями, благодаря которым можем предлагать качественные решения и осуществлять качественный сервис. Наши отраслевые решения охватывают медицинский сектор, высокоточное оборудование, госсектор, ИТ-инфраструктуру, промышленность. Реализуя принцип индивидуального подхода к каждой задаче, компания может предложить специализированные ИБП для конкретных задач: для экономии рабочего пространства (встраиваемые модели), автоматизации производства, экстремальных температур, длительной автономной работы», – отметил Андрей Маркин.

Более широкого взгляда на инженерную инфраструктуру придерживается APC by Schneider Electric. Компания выводит на рынок единый комплекс, который охватывает весь инженерный пласт оборудования на современном цифровом предприятии.

ИТ сегодня выходит далеко за пределы дата-центра: создается гибридная распределенная архитектура, когда наравне с основным вычислительным центром существует большое количество периферийных узлов – микро ЦОД, которые собирают и обрабатывают данные на местах. Надежность в современной парадигме – это не надежность совокупности оборудования, а возможность бесперебойного предоставления сервиса, в том числе доступность сервисов на всей инфраструктуре. Второй тренд – централизация контроля вычислительной среды. Организации приходят к стратегии единого развития своей распределенной сети: совокупный анализ эффективности внедрения, единый мониторинг и управление системами.

Алексей Соловьев, технический директор APC by Schneider Electric

«ИТ-архитектура современного цифрового предприятия строится на базе основного дата-центра, для которого характерны уникальные проектные решения, опорных или региональных вычислительных центров и периферийных узлов. Для уровней опорных ЦОДов уместна стандартизация проектных решений, и в этом случае становится выгодно применять модульные технологии для создания инженерной инфраструктуры. На уровне периферийных узлов, в силу их большого количества, необходим высокий уровень унификации оборудования, чтобы минимизировать операционные издержки. При этом инженерная платформа периферийных узлов по назначению не сильно отличается от инженерной инфраструктуры ЦОДа — это ИБП, охлаждение, распределение электропитания, системы размещения, безопасности и мониторинга. Schneider Electric развивает предложение и экспертизу для всех трех уровней инфраструктуры, не только для крупных дата-центров. Мы выводим на рынок решение MDC 43U для уровня периферийных узлов: в рамках одного шкафа мы создали всю инженерную инфраструктуру и интегрировали ее в единое целое. Особенность этого продукта, а это именно продукт, а не проектное решение, в том, что во главе всей инфраструктура микро-ЦОДа есть общий контроллер, в который сводится вся информация от всех систем, общий интерфейс, единый IP-адрес», – поясняет технический директор APC by Schneider Electric Алексей Соловьев.

Олег Иванов, руководитель инженерно-технического отдела Eaton

Руководитель инженерно-технического отдела Eaton Олег Иванов продолжил разговор о защите инженерной инфраструктуры от критических последствий. По данным исследования Uptime Institute за 2020 год, большое количество сбоев в работе ЦОД было связано, в первую очередь, с неполадками в системах электропитания (38% от всех инцидентов). По словам спикера, это связано с тем, что ИБП являются неким «бутылочным горлышком», в котором сталкиваются несколько проблем. При неполадке как ниже, так и выше ИБП по схеме электропитания на ИБП лежит ответственность за последствия инцидента.

Поддерживать систему электропитания в отказоустойчивом состоянии можно двумя способами. Первый классический, но самый сложный вариант – создать достаточно корректное отказоустойчивое проектное решение, надежное проверенное оборудование, нанять квалифицированный эксплуатирующий персонал, обеспечить сервис (техобслуживание и плановую замену компонентов, мониторинг систем с возможностью предиктивного реагирования). Второй вариант – возложить обязанности по мониторингу, контролю и обслуживанию оборудования на плечи квалифицированных, авторизованных вендором, экспертов, и при этом воспользоваться сервисом по схеме Software-as-a-Reserve. В случае Eaton это Eaton Cyber Secured Monitoring, в который входят сервисы удаленного мониторинга, раннего обнаружения отклонений и health report, который позволит клиенту держать руку на пульсе, и в режиме реального времени понимать, что происходит с его системой бесперебойного питания. При этом, в отличие от подобный решений, широко представленных на рынке, Eaton Cyber Secured Monitoring сертифицирован по последнему слову в кибербезопасности не только в части доступа к удаленному мониторингу ИБП, но и в отношении передачи и хранения информации.